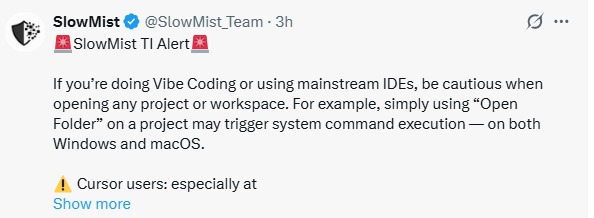

SlowMist IDE 安全警报:Vibe Coding中的隐藏文件夹攻击

区块链安全公司SlowMist发布安全警报,揭示了一种通过“氛围编码”(Vibe Coding)或主流IDE即可发起的隐蔽攻击。攻击者利用恶意项目文件夹,能在用户仅执行“打开文件夹”操作时,静默触发系统级命令,无需运行任何代码。

来源:X(原推特)

攻击原理与风险

- 攻击方式:恶意脚本被嵌入项目配置文件(如

.code/、.vscode/、.idea/)中,当IDE自动扫描和加载这些设置时,便会执行恶意命令。 - 跨平台威胁:此漏洞影响Windows和macOS系统。

- 高风险群体:使用Cursor等AI驱动IDE的开发者风险更高,因为这些工具自动化程度高,更易触发恶意脚本。

更大的安全趋势

此类攻击是当前加密安全威胁模式的一部分,攻击者正从利用技术漏洞转向利用用户行为(如信任和日常操作)。类似案例包括:

- Solana签名网络钓鱼:诱骗用户签署转移账户所有权的交易。

- MetaMask双因素认证诈骗:通过伪造的2FA提醒窃取用户助记词。

开发者安全建议

- 将未知项目文件夹视为“未知U盘”,切勿直接打开。

- 在虚拟机或沙盒环境中测试不受信任的代码仓库。

- 打开文件夹前,务必验证源代码的可靠性,尤其是使用AI IDE时。