许多人误以为组织一场黑客松不过是搭建页面、设置奖项的简单操作。然而,一场真正卓越的黑客松,其成功早在活动启动前就已注定。那些在DoraHacks等平台上脱颖而出的活动,无不源于筹备阶段一系列周密而专业的决策。本文将为你揭示,在按下“启动键”之前,必须完成的八项关键准备工作。

一、确立核心:主题、目标与可衡量指标

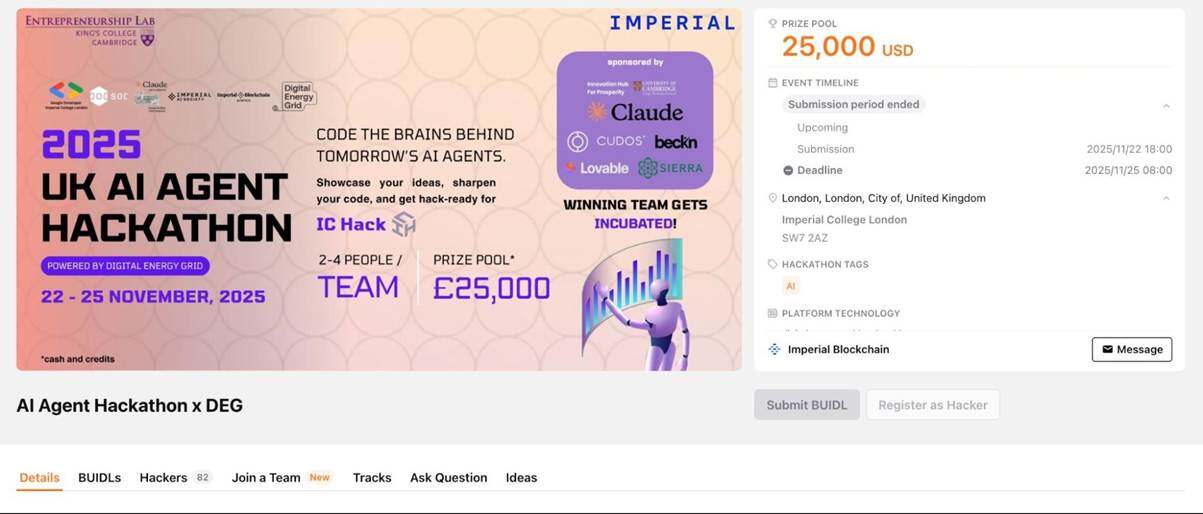

任何黑客松的起点都应是清晰的定义。首先,你需要确定一个能引起共鸣的主题,例如聚焦于人工智能应用、区块链解决方案,或是解决某个具体的行业痛点。明确的主题如同磁石,能精准吸引对该领域充满热情的开发者和赞助商。

示例:Somnia公链围绕其新SDK举办的黑客松

其次,深入思考活动的根本目标。是旨在培育新兴开发者社区,还是为了获得突破性的技术解决方案?抑或是为赞助商搭建人才桥梁,或提供实践教育机会?目标的不同将直接影响活动设计的每一个环节。

最后,必须将成功量化。设定诸如注册人数、高质量项目提交量、参与者满意度调查得分、媒体报道数量等关键绩效指标。这些数据不仅是活动期间的决策指南,更是事后复盘、评估投资回报率的客观依据。

二、资源盘点:兵马未动,粮草先行

宏伟的目标需要坚实的资源支撑。在行动前,请务必将以下清单具体化:

- 资金预算:涵盖奖金池、市场推广及各类工具费用的总额。

- 人脉网络:可触达的潜在赞助商、媒体伙伴及社区领袖。

- 技术平台:用于项目提交、团队协作和评审流程的系统。

- 团队投入:核心成员与外部贡献者可用时间与技能的评估。

切记,资源规划必须与现实匹配。期望万元的奖金池,需有相应的资金保障;目标数百名参赛者,则需具备同等级的营销覆盖能力。

三、受众画像:精准定位参与人群

你的活动为谁而办?是面向高校学生、职场新人,还是资深技术专家?受众的地域、技能背景和兴趣点,将从根本上决定活动的方方面面——从营销话术、推广渠道,到挑战赛题的难度设计,乃至活动举办的时间窗口。

示例:面向高校学生的AI主题黑客松

完成画像后,下一步是找到他们。你的目标群体是活跃在Discord、Reddit、LinkedIn,还是特定的技术论坛?摸清他们的“数字聚集地”,是营销策略成功的前提。

四、竞品分析:站在巨人的肩膀上

无需重复发明轮子。高效的学习方法是深入研究过往成功的黑客松案例。你可以:

- 以参与者身份亲身体验其他黑客松,记录优秀体验与槽点。

- 在DoraHacks等平台分析顶级活动的规则设计、奖项设置与日程安排。

- 主动联系你欣赏的活动组织者,大多数人都乐于分享经验与教训。

这一过程能帮助你规避常见陷阱,并直接采纳经过验证的最佳实践。

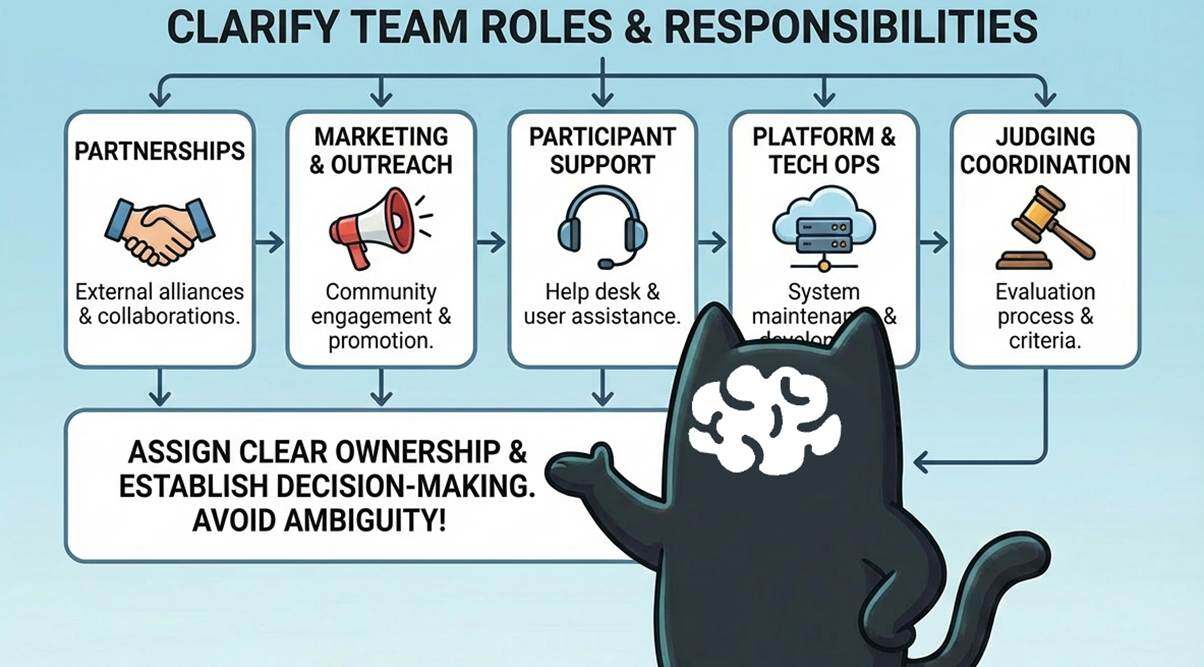

五、团队构建:权责清晰,协同高效

无论团队规模大小,明确的角色分工是顺畅运作的基石。通常需要覆盖以下几个核心职能:

- 商务拓展与赞助合作

- 市场推广与社区运营

- 参赛者支持与答疑

- 平台管理与技术运维

- 评审协调与结果仲裁

为每个领域指定唯一负责人,并建立清晰的决策流程。定期同步进度,能有效预防任务遗漏或推进受阻。

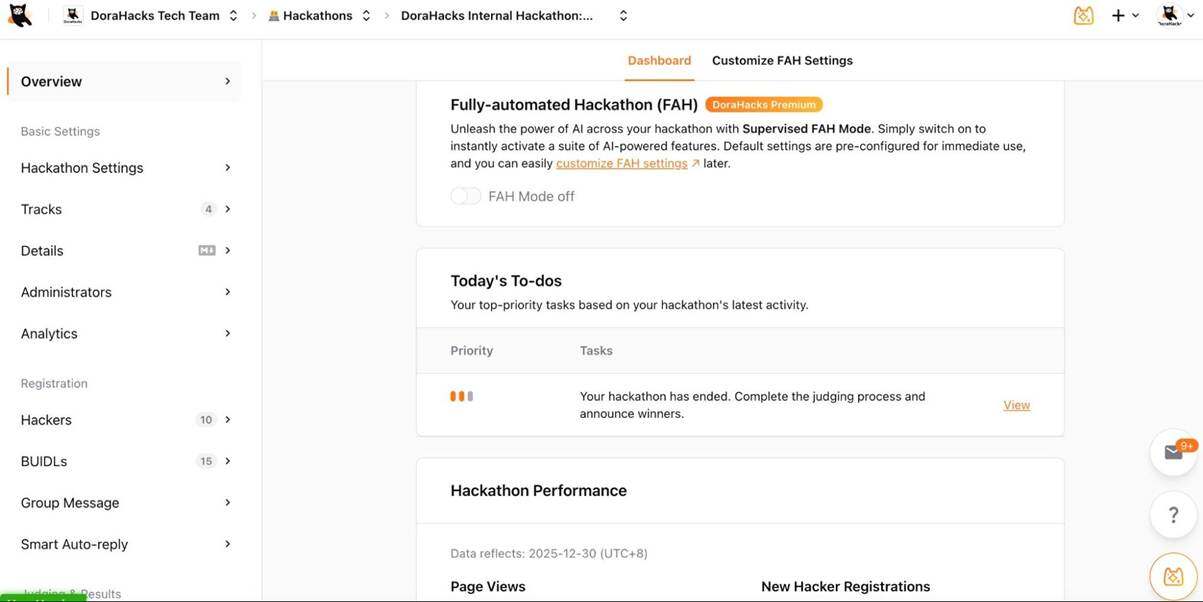

六、平台甄选:用好你的“指挥中心”

选择合适的黑客松管理平台至关重要。一个优秀的平台(例如DoraHacks)应能提供从活动创建、报名管理到项目评审的全流程支持,同时具备良好的自定义能力和用户友好的操作界面。

DoraHacks组织者仪表盘功能示意

选定平台后,务必同时以组织者和参赛者双重身份进行全流程测试。这能帮助你提前发现流程漏洞,撰写出更清晰的活动指南,并准备好应急预案。

七、日程规划:留有余地的现实时间线

采用倒推法制定时间表。一场中型线上黑客松通常需要1-2个月的筹备期。关键里程碑包括:赞助商锁定、宣传启动、报名开闭、活动周期、评审阶段及结果公布。

务必为每个环节预留缓冲时间,以应对赞助商反馈延迟、审批流程或其他不可预见的挑战。同时,注意避开考试季、重大节假日等可能影响参与度的时段。如果时间过于仓促,推迟举办远比仓促上线更为明智。

八、最终评估:是否万事俱备?

在完成以上所有规划后,请团队共同进行一次冷静的评估:核心资源是否到位?团队目标是否一致?时间表是否切实可行?如果存在重大缺口,那么暂缓启动,先着手弥补短板或选择以更小规模的试点活动积累经验,是更为负责任的选择。

当所有答案都是肯定的,你便已经为黑客松的成功奠定了最坚实的基础,可以自信地迈向正式的组织执行阶段。